보안정보

전문화된 보안 관련 자료, 보안 트렌드를 엿볼 수 있는

차세대 통합보안관리 기업 이글루코퍼레이션 보안정보입니다.

악성코드가 감염된 내부 사용자 정보유출 탐지

2019.04.03

4,591

SPiDER TM V5.0은 이글루시큐리티 보안관제 경험과 빅테이터 활용역량이 집약된 통합보안관리솔루션으로 최초탐지부터 로그/네트워크 패킷 분석까지 일원화 된 관제환경구성을 통해 관제업무의 기민성과 효율성을 높이는 동시에 인프라 전반에 대한 가시성을 확보할 수 있다.

1. 개요

기업 및 기관의 개인의 정보가 유출되는 사고가 지속적으로 발생되고 있다. 이러한 정보유출 사고는 다양한 방법을 통해서 이루어 지는데, 특히 내부 사용자에 의한 개인정보 유출 사고는 발생 시 엄청난 파급효과를 불러 일으킬 수 있다. 유출 사고를 통해 유출된 개인정보가 악용되는 경우 뿐만 아니라 해당 기업의 노하우가 담긴 핵심기술이 경쟁 업체로 유출되는 등, 피해 기업에서는 엄청난 금액적인 손실 뿐만 아니라 기업의 경쟁력에도 막대한 악영향을 초래한다.

이에 기업은 내부정보유출을 막기 위해 보호가 필요한 정보가 무엇인지 인지하여야 하고, 민감한 정보에 강력한 보호수단을 적용해야 한다. 감사를 통해 데이터의 양, 새로운 데이터의 종류, 데이터 민감성 증가 등에 관한 정보를 파악할 수 있기 때문에 위험 및 영향분석을 실시함으로써 무엇이 가장 중요한지 파악할 수 있다.

따라서 이번 호에서는 SPiDER TM V5.0을 통해 내부 사용자에 의한 정보유출을 탐지 및 대응할 수 있는 방법에 대해 기술하고자 한다.

2. 악성코드 감염 및 정보유출 시나리오

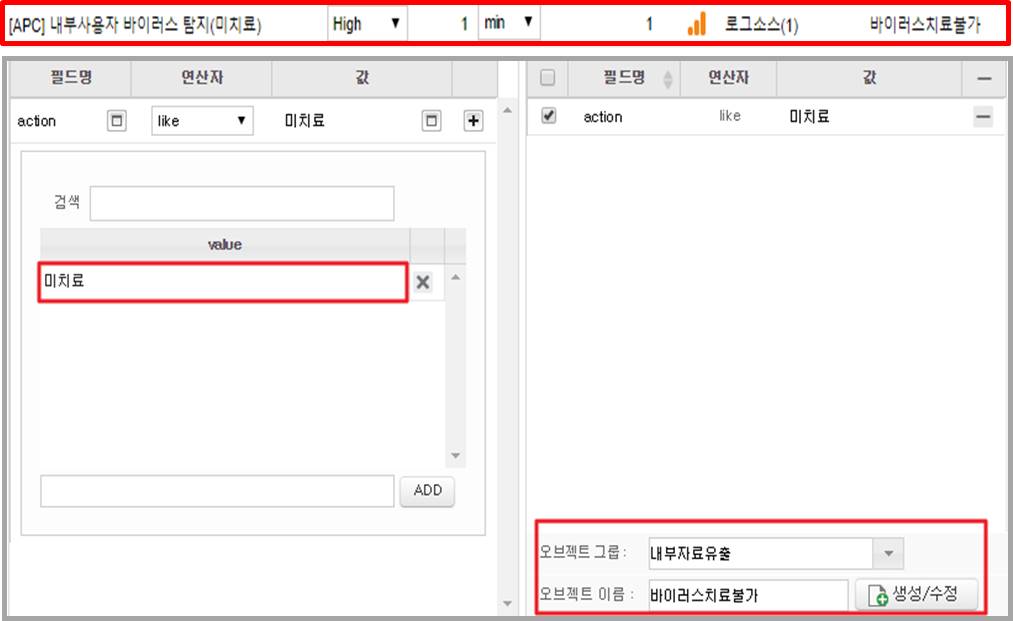

1) 내부 사용자 바이러스 탐지 경보등록

- 악성코드가 감염된 내부사용자 PC 백신 솔루션에서 치료불가

- 백신 솔루션에서 치료불가 또는 미치료로 탐지되는 사용자에 대한 경보등록

- 탐지되는 사용자 기준은 내부사용자(부서별 또는 그룹별 등록)

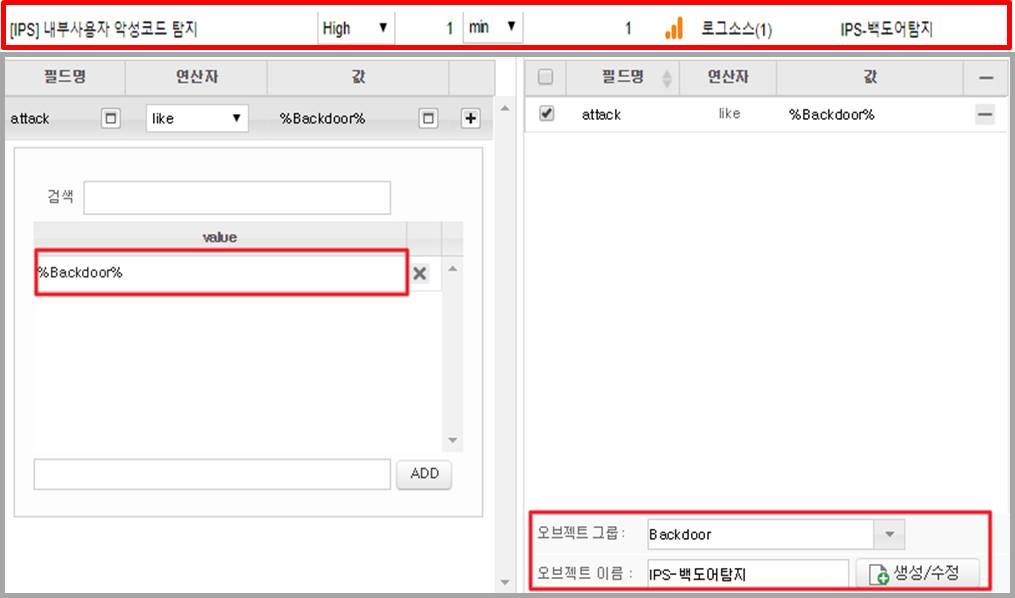

2) IPS에서 악성코드 감염 탐지 경보등록

- IPS에서 악성코드 감염PC에 대한 시그니처 탐지

- IPS에서 backdoor 시그니처로 탐지

- 탐지된 사용자는 백신에서 미치료 된 내부사용자

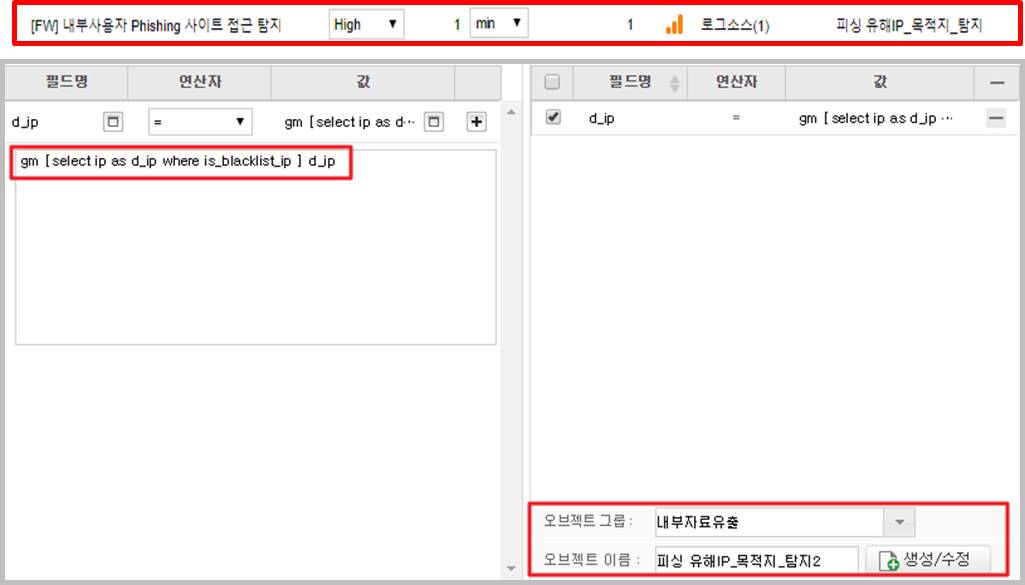

3) 내부사용자 Phishing 사이트 접근 탐지

- IPS에서 악성코드 감염PC에 대한 시그니처 탐지

- 1단계 내부사용자 바이러스 감염

- 2단계 IPS에서 악성코드 탐지

- FW에서 피싱 사이트로 접근한 내부사용자 탐지

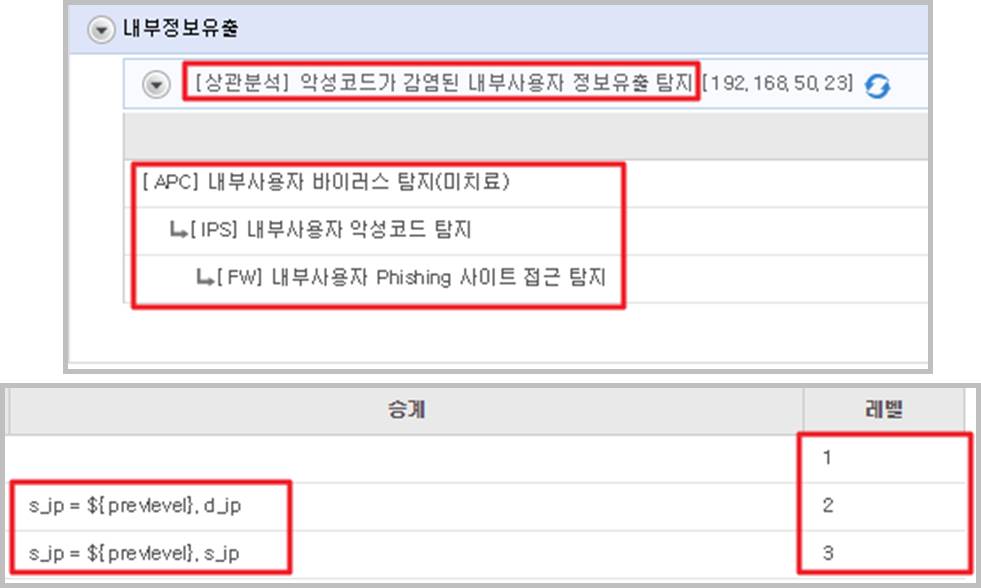

3. 상관분석 룰 등록

1) 앞서 등록한 단일경보 3가지에 대하여 1단계부터 3단계까지 상관분석등록

1. 내부사용자 중 바이러스치료가 불가능한 사용자에 대한 경보발생

2. 1단계 사용자 IP에서 악성코드탐지(IPS)

3. 개인정보유출 사용자IP에서 피싱 사이트로 접근(방화벽)

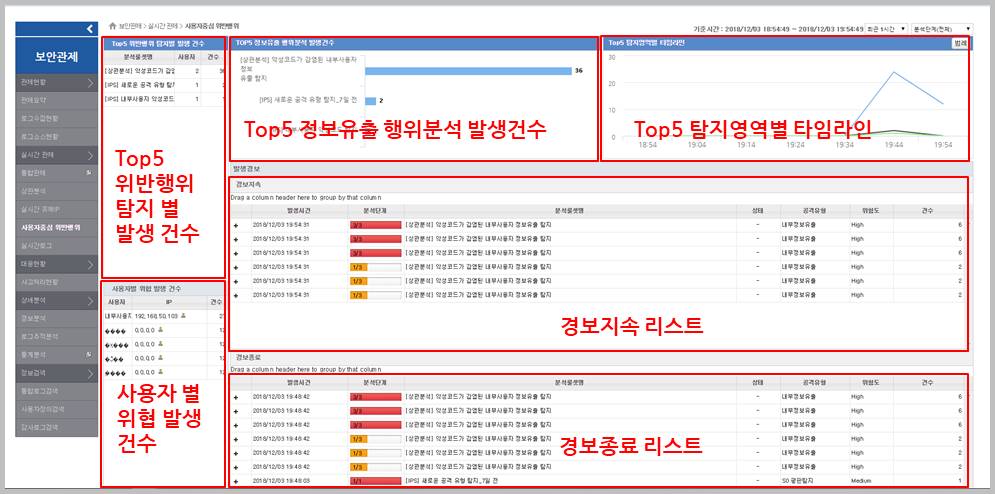

4. 상관분석 경보 탐지 후 사용자중심 위반행위 분석

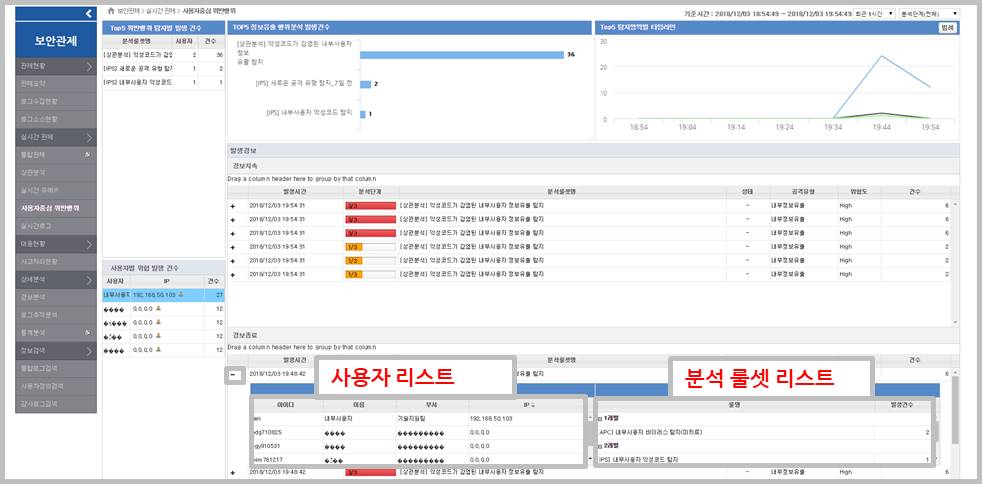

1) 사용자중심 위반행위 분석

▶ 사용자중심 위반행위 메뉴를 통하여 수집한 데이터를 분석

- TOP5 위반행위 탐지 별 건수를 통해 사용자가 포함된 경보에 대한 카운트 별 통계

- 사용자 별 위협 발생건수에서 내부사용자의 위협 발생 건수 확인

- 그래프를 통한 각 경보 별 카운트 및 타임라인 확인

- 경보 지속/종료 리스트를 통해 각 경보 별 원본로그 확인

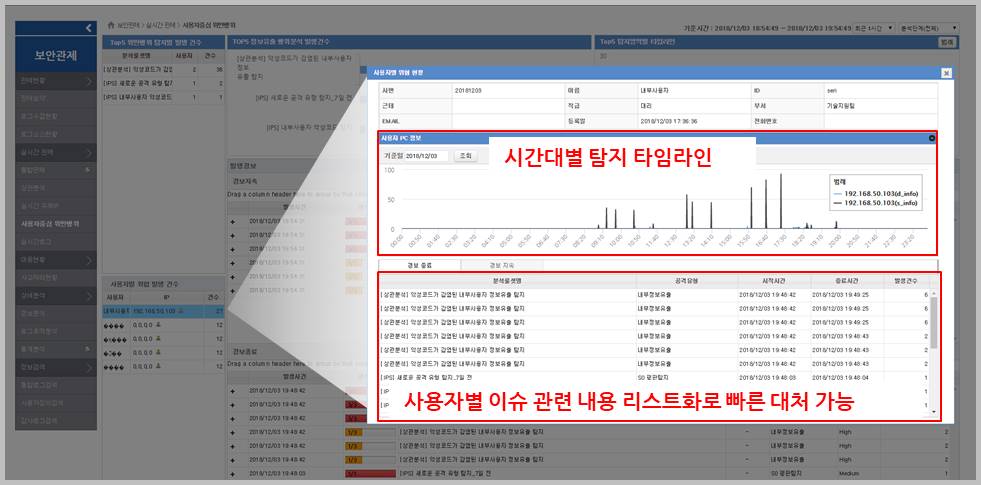

2) 사용자중심 위반행위 사용자 별 대시보드

▶ 사용자중심 위반행위 메뉴를 통해 탐지된 내부사용자의 위반 행위 및 시간대 별로 위반행위에 대한 데이터를 확인

3) 사용자중심 위반행위 상관분석

▶ 사용자중심 위반행위 메뉴에 탐지된 경보 룰 별로 위반한 사용자 및 경보 내용 확인

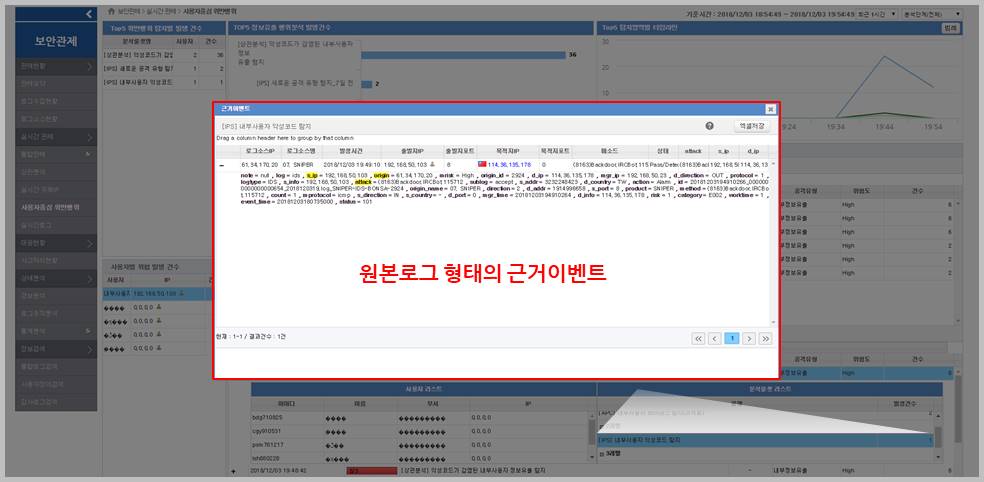

4) 정보유출탐지 상관분석 근거 데이터 확인

▶ 원본로그 형태의 근거데이터를 제공하여 전반적인 정보 유출 내용 분석

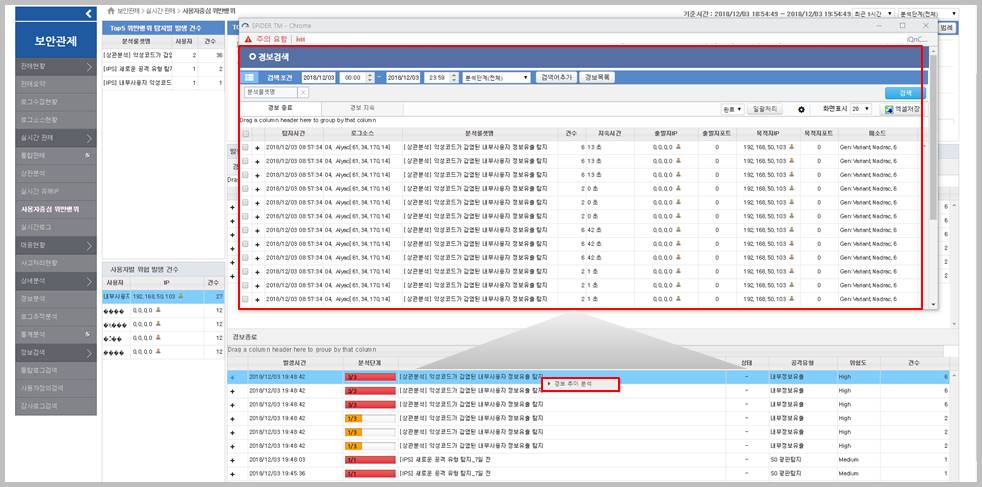

5) 사용자중심 위반행위 상관분석

▶ 탐지된 경보 룰 별 경보 추이 분석 가능

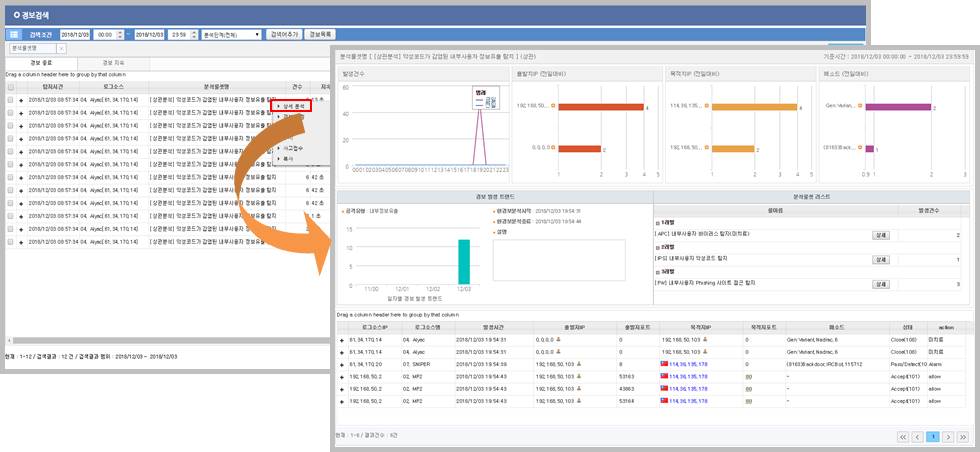

6) 정보유출탐지 상관분석 근거 데이터 확인

▶ 탐지 된 결과에 대한 상세분석을 통해 전일 대비 추이 비교, 일자 별 발생 트랜드, 룰셋 리스트 및 탐지 된 로그에 대해 한번에 확인함으로써 종합적인 분석 가능

5. 결론

지금까지 SIEM을 활용하여 내부 정보유출을 탐지하는 방법에 대해 알아보았다. 내부정보 유출을 방지하기 위한 솔루션들은 많이 있지만, 솔루션 도입이 모든 문제를 해결하지는 않는다. 기업은 먼저 보호가 필요한 데이터를 정의하고 그 데이터에 접근할 수 있는 사용자를 기준으로 사용자 별 세부 권한을 세우고, 이에 따른 보안 정책을 수립하여 적용해야 하며, 각각의 특성을 반영한 보안 시스템을 구축해야 한다. 또한 보안정책이 잘 집행되고 있는지에 대한 지속적인 모니터링 및 철저한 관리감독이 필요하다.